Context遭駭恐牽動Vercel外洩 兩個月前攻擊成關鍵線索

這起針對雲端開發平台 Vercel 的入侵事件,表面上是一起供應鏈攻擊,但隨著調查逐步釐清,其實更像是一條橫跨多個系統與時間點的攻擊鏈。

根據威脅情報公司 HudsonRock 的分析,事件的源頭可追溯至兩個月前 AI 工具公司 Context 發生的竊資軟體感染事故。當時一名具備敏感權限的員工電腦遭 Lumma Stealer 感染,導致企業憑證與多項關鍵金鑰外流。這類事件本身並不罕見,但問題在於其後續影響並未被有效阻斷。

從已揭露的細節來看,該名員工疑似因下載第三方工具(包含遊戲相關程式)而中招,攻擊者隨後取得 Google Workspace 憑證,以及 Supabase、Datadog、Authkit 等服務的存取資訊。這些憑證的價值不在於單一帳號,而在於其所代表的橫向移動能力一旦取得足夠權限,攻擊者即可逐步提升存取範圍,繞過原有的資安邊界。

值得注意的是,這並非 Context 首次遭遇竊資軟體攻擊。在該事件之前,系統中已出現類似跡象,顯示攻擊面可能早已暴露。HudsonRock 進一步推測,相關行動可能與駭客組織 ShinyHunters 有關,這類組織以蒐集並販售企業憑證著稱,其攻擊模式通常不追求即時破壞,而是以後續利用為主要目的。

事件之所以進一步擴大,關鍵在於憑證被用於跨系統滲透。駭客透過取得的存取權限,進一步接觸到 Context 的雲端環境與相關服務,甚至疑似取得部分 OAuth 權杖,進而延伸至 Vercel 所使用的 Google Workspace。這種透過身分憑證進行的攻擊,與傳統漏洞利用相比,更難被即時偵測,因為整個過程建立在合法授權之上。

Context 在事件後的說明中提到,其 AWS 環境曾於 3 月遭未授權存取,並已委託 CrowdStrike 進行調查,同時關閉相關資源並棄用部分產品。近期在接獲 Vercel 提供的資訊後,Context 再次進行內部分析,確認攻擊者可能透過消費端服務(AI Office Suite)取得 OAuth 權杖,進一步造成風險擴散。

這裡的關鍵在於「權限管理」。即使 Context 表示企業級產品未受影響,但消費端服務與企業帳號之間的連結,仍可能成為側門。一名員工透過公司帳號註冊並授予完整權限,就足以讓攻擊者取得進一步橫向移動的機會。這種情境在雲端服務高度整合的環境中並不少見。

整體來看,這起事件並非單一漏洞導致,而是多個因素疊加的結果:

- 端點裝置遭竊資軟體感染

- 憑證與金鑰外流

- OAuth 權限過度開放

- 跨平台服務整合缺乏隔離

這些環節各自看似獨立,但在攻擊者手中,卻被串成一條完整的滲透路徑。

從資安角度來看,這類事件的啟示並不在於「是否有漏洞」,而在於身分與存取權限已成為主要攻擊面。當攻擊者不再需要突破系統,而是透過合法憑證進行移動時,傳統邊界防禦的效果將大幅下降。

換句話說,問題不只是某個系統被入侵,而是整個信任鏈被逐步利用。

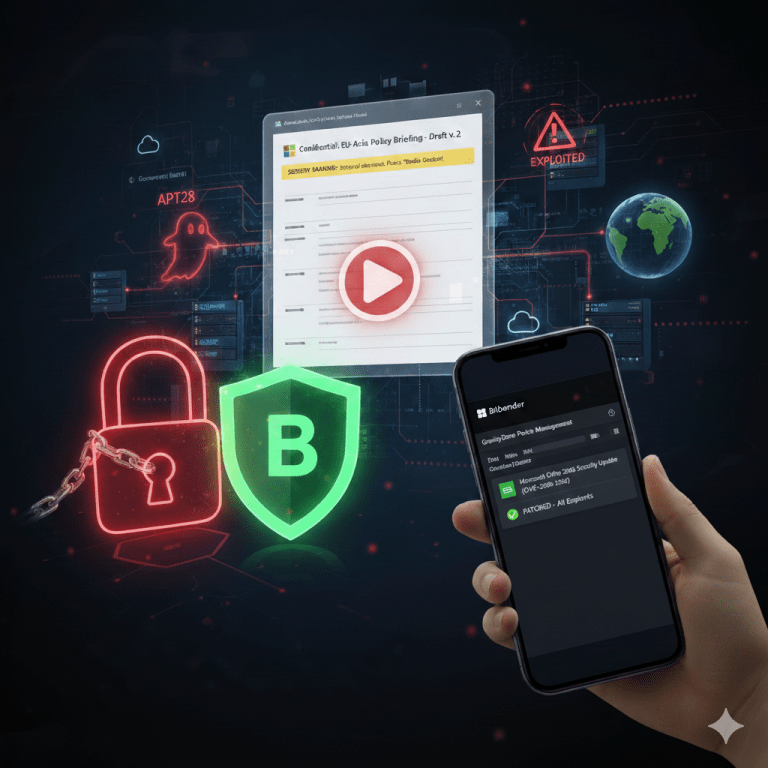

像 Bitdefender 這類多層防護方案,主要會在幾個關鍵節點發揮作用:

- 端點防護(Endpoint Protection):可偵測並攔截像 Lumma Stealer 這類竊資惡意程式,避免憑證在第一時間被竊取

- 行為偵測(Behavioral Detection):即使是未知或變種惡意程式,也能透過異常行為分析提前發現

- 帳密與風險監控:當憑證出現異常使用或外洩跡象時,可提供預警,降低被橫向利用的機會

這類事件的重點在於:

一旦端點失守,後續攻擊往往建立在「合法帳號」上

因此防護策略不只是防病毒,而是從端點、行為到帳號風險的多層控管,降低整條攻擊鏈成立的機率。

Share via:

相關新聞

WhatsApp 間諜軟體攻擊解析:假冒應用程式誘導下載風險

WhatsApp 間諜軟體攻擊解析:假冒應用程式誘導下載風險 這起事件表面上是一宗針對少數用戶的惡意 App 安裝案例,但從資安角度來看,其實反映出一個長期存在且仍未解決的問題——使用者持續繞過官方應用程式分發機制。 近年來,蘋果與 Google 持續強調透過官方應用商店下載 A

【資安預警】Office 漏洞修補不到一週即遭駭客利用!政府單位淪為首要目標,Bitdefender 示範如何快步補洞

【資安預警】Office 漏洞修補不到一週即遭駭客利用!政府單位淪為首要目標,Bitdefender 示範如何快步補洞 資安威脅不等人,修補程式才剛釋出,駭客就已經在門外待命。根據外媒 BleepingComputer 最新報導,烏克蘭資安單位(CERT-UA)發出緊急警告,具有俄羅斯背