網釣平台Venom升溫 鎖定高階主管竊取微軟帳號

一般來說,網路釣魚工具多半用於大規模、低門檻的攻擊場景,但近期這個名為 Venom 的 PhaaS(Phishing-as-a-Service)平台,顯示攻擊模式正在出現明顯轉變——從「大量撒網」轉向「精準鎖定」。

根據資安公司 Abnormal Security 的分析,這波攻擊自 2025 年 11 月至 2026 年 3 月持續升溫,主要目標集中在企業高層管理者,包含執行長、財務長等 C-level 人員。從統計來看,約六成受攻擊對象為總裁或高階主管,涵蓋超過 20 個產業。這種明確的選擇性,顯示攻擊者已具備足夠的情報能力,能夠針對特定身份進行操作,而非隨機投放。

在攻擊設計上,Venom 並未採用複雜的技術突破,而是將現有手法進行高度整合與優化。駭客利用遭入侵的商業電子郵件帳號發送釣魚信件,內容偽裝為 SharePoint 檔案共用通知,並以財務報告作為誘餌,誘導收信人掃描 QR Code。這類內容對高階主管而言具有高度相關性,因此更容易降低警覺。

值得注意的是,這波攻擊在繞過偵測方面下了相當多功夫。每一封釣魚信都包含隨機變動的 HTML 元素,使其在特徵碼與雜湊值上呈現唯一性,避免被傳統郵件安全機制識別。同時,信件內還嵌入模擬的對話串與隨機生成的角色互動,例如會議提案或財務文件往來,使整體內容更貼近真實企業通訊。

QR Code 的使用方式也經過刻意設計。不同於一般以圖片形式呈現,這些 QR Code 由 Unicode 字元組成,可有效避開針對圖片的檢測機制。更關鍵的是,QR Code 的存在本身就是一種策略性引導——將使用者從受企業資安控管的桌面環境,轉移至個人行動裝置,而後者通常缺乏同等級的防護與監控。

當使用者掃描 QR Code 後,攻擊才真正開始。駭客會先透過多層驗證機制篩選目標,包括檢查 User Agent、IP 位址聲譽,以及透過蜜罐技術辨識是否為自動化工具或安全研究行為。只有在確認為真實且具價值的目標後,才會進一步導向釣魚頁面。

最終階段,攻擊者會將目標導向 AI 生成的企業網站,並執行對手中間人攻擊(AiTM)或裝置驗證碼攻擊,以竊取微軟帳號憑證。這類手法的重點不在於突破驗證機制本身,而是在於攔截與重用合法的登入流程。

整體來看,Venom 所代表的並不是單一工具,而是一種更成熟的攻擊模式。它將社交工程、內容生成、環境偵測與帳號竊取整合為一條完整的攻擊鏈,並針對高價值目標進行精準投放。

這也反映出一個明確趨勢:

釣魚攻擊正在從「規模優先」轉向「效率優先」。

當攻擊者開始投入更多資源在目標選擇與繞過機制時,傳統以大量過濾為主的防禦策略,將面臨越來越大的壓力。

像 Bitdefender 這類多層防護方案,會從不同面向降低風險:

- 網頁防護(Web Protection):可即時攔截釣魚網站與惡意連結,即使是偽裝的企業登入頁面,也能透過行為分析辨識異常

- 帳密風險管理(Password Manager):當使用者在可疑網站輸入帳號密碼時,會主動發出警示,避免憑證被竊取

- 數位身分監控(Digital Identity Protection):可持續監測帳號是否外洩,第一時間通知使用者進行補救

這類攻擊的關鍵在於「使用者被引導做出正常操作」,因此防護重點不只是阻擋病毒,而是提前辨識風險行為並中斷攻擊流程。

參考資料 : https://www.ithome.com.tw/news/175003

Share via:

相關新聞

後量子資安 2026 德知士資訊攜手桓基科技布局下一代郵件防線

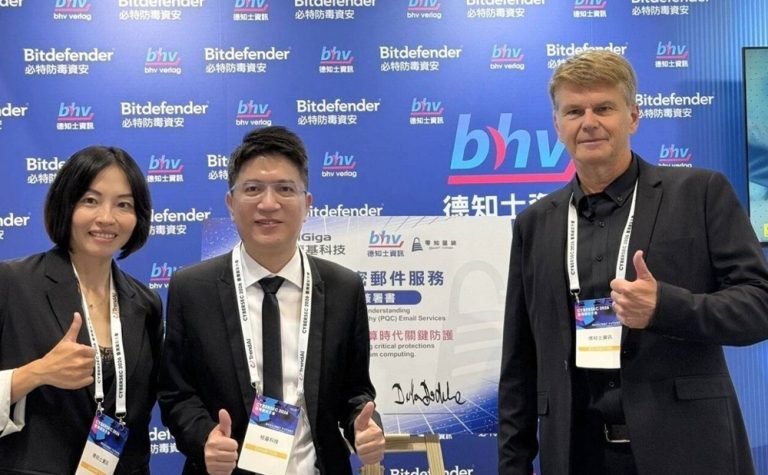

(左起)德知士資訊執行長鍾雅蓬、桓基科技產品發展處長林哲文、德國 bhv CEO Dieter Dedeke。

全球詐騙廣告失控:Meta平台與AI深偽技術如何將澳洲銀行總裁變成詐騙工具

全球詐騙廣告失控– 這起事件已不再是單一詐騙案例,而是一個已經成形的惡意廣告運作體系。近期曝光的行動顯示,這類詐騙已在全球規模下穩定運作,影響範圍橫跨多個地區,包含澳洲在內,已有數千人受害。 資安廠商 Bitdefender 將這整體行動描述為一個由 Met